Comment pirater un compte Facebook ?

L'une des questions les plus poser sur la toile et précisément sur Google est : comment pirater un compte Facebook ? De nombreux sites arnaqueurs proposent différentes méthodes pour pirater un compte Facebook ! mais, la vraie question que vous devez vous poser est la suivante : Est-il vraiment possible de pirater facilement un compte Facebook ? Je vous propose dans cet article, de découvrir la réponse, et comment réellement pirater un compte Facebook ?

Comment pirater un compte Facebook ?

La plupart des sites arnaqueurs vous demandent pour pirater un compte Facebook de :

- saisir l'adresse du profil Facebook à pirater en contrepartie, le paiement de l'argent;

- saisir votre e-mail Facebook et votre mot de passe;

- télécharger des logiciels malveillants (malware) censés vous permettre de récupérer le mot de passe du compte Facebook à pirater !

Un logiciel malveillant (en anglais, malware) est un programme développé dans le but de nuire à un système informatique, sans le consentement de l'utilisateur infecté, il englobe en général les virus, les vers, les chevaux de Troie et d'autres menaces.

Ces méthodes sont créées dans le but de voler votre argent, de récupérer votre mot passe, et de pirater votre ordinateur et le transformer en un Bot (Machine zombie)

Une machine zombie est un ordinateur contrôlé à l'insu de son utilisateur par un hacker. Ce dernier l'utilise à des fins malveillantes, par exemple pour attaquer d'autres machines en dissimulant sa véritable identité.

Mais comment vraiment pirater un compte Facebook ?

Pirater un compte Facebook, n’est pas du tout une chose facile et ce n'est pas une affaire de quelques minutes, mais je vais vous présenter quelques techniques utilisées par les hackers et qui permettent de pirater un compte Facebook, qui n'est pas bien protégé !

Le phishing

Une technique qui repose sur l'ingénierie sociale, consiste à faire croire à la victime qu'elle s'adresse un tiers de confiance par le biais d'un courrier électronique ou formulaire afin de lui soutirer des renseignements personnels, pour plus d'informations sur le sujet, consulter mon article : Qu’est-ce que le phishing & comment s’en protéger ?

Installation d’un keylogger sur le PC de la victime

Keylogger ou un enregistreur de frappe, est un logiciel espion ou un périphérique qui espionne l'utilisateur d'un ordinateur, il est capable d'enregistrer, une fois activé, toutes les frappes clavier faites par la victime !

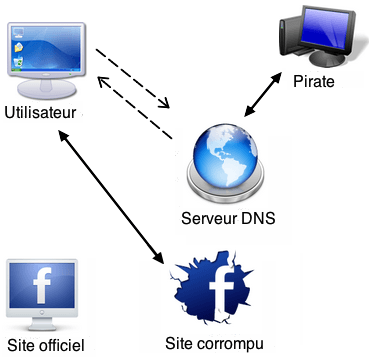

DNS spoofing

Le pirate exploite une faiblesse du protocole DNS (Domain Name System), ce qui lui permet de faire correspondre l'adresse IP d'une machine qu'il contrôle à un nom de domaine réel, et de rediriger ainsi la victime d'une manière automatique vers un faux site, et lorsque la victime tente d’accéder à www.facebook.com par exemple; il le renvie vers le clone du site Facebook (un fake site).

Pour effectuer une telle attaque, vous avez besoin d'utiliser l'outil Ettercap disponible sur :

http://ettercap.github.io/ettercap/downloads.html

et le logiciel Social Engineering Toolkit 5 disponible sur la distribution BackTrack, pour créer une fausse page Facebook :

http://www.backtrack-linux.org/downloads/

Prendre le contrôle de la machine du victime à distance

Possible, grâce à l'installation d'un trojan (Cheval de Troie), un logiciel conçu pour exécuter des actions sur la machine de l'utilisateur et permet ainsi au pirate de prendre le contrôle total d’une machine à distance, d'autres techniques plus avancées sont également employées, comme l’outil Metasploit, qui permet d'éxecuter des exploits sur la machine distante en exploitant les failles du système d’exploitation Windows ou des logiciels installés sur l'ordinateur de la victime.

Sniffer le réseau de la victime

En utilisant un sniffer (analyseur de paquets), un logiciel pouvant capturer et enregistrer des données d'un réseau local ce qui permet d'intercepter des mots de passe qui transitent en clair ou toute autre information non chiffrée !

Création d’une clé USB rootkit

Une clé USB qui récupère une fois connectée, à l'ordinateur de la victime, la plupart des mots de passe enregistrés sur cette machine ! pour vous protéger, consulter mon article : comment bloquer l'accès aux clés USB sur Windows ?

Comment s'en protéger ?

Et pour finir je vous invite à :

- choisir un mot de passe puissant et de le changer chaque mois ou deux mois;

- faire attention sur les réseaux locaux (Café, Cyber, gare,..);

- mettre toujours à jour (update) votre système d'exploitation ainsi que votre antivirus;

- vérifier toujours l'URL du site sur la barre d'adresse;

- faire attention lorsque vous utiliser une clé USB étrange;

- ne donnez jamais votre mot de passe Facebook à personne, ni les informations de votre carte de crédit.

Poster un commentaire Annuler la réponse

Ce site utilise Akismet pour réduire les indésirables. En savoir plus sur comment les données de vos commentaires sont utilisées.

Trackbacks are disabled.

Catégories

- Facebook (11)

- Game (19)

- Internet (131)

- Programmation (21)

- Sécurité (20)

- Smartphone (45)

- Trucs & Astuces (141)

- Tutoriels (80)

- Twitter (5)

- Video & Youtube (26)

- Windows (64)

19 juin 2014

Bonjour,

Merci pour l’éclaircissement, je me suis fais une petite recherche et je suis tombé sur le site de Lastpass. Je l’ai installé pour voir et je constate que c’est la protection idéale contre tout ce qui a été dit dans cet article ( générateur de MDP puissants, MDP cryptés, clavier d’écran, protection contre les phishing…).